आज के डिजिटल युग में, जहाँ हर व्यक्ति इंटरनेट और टेक्नोलॉजी पर निर्भर है, वहीं साइबर अपराध भी लगातार बढ़ते जा रहे हैं।

इनमें से सबसे घातक और डरावनी धमकियाँ हैं — Ransomware और Malware।

ये दो ऐसे हथियार हैं जिनसे साइबर अपराधी (Hackers) लाखों कंप्यूटर, कंपनियाँ और सरकारी सर्वर तक को बंधक बना चुके हैं।

अगर आप भी कंप्यूटर, लैपटॉप या मोबाइल इंटरनेट से इस्तेमाल करते हैं, तो आपको यह समझना ज़रूरी है कि Ransomware और Malware क्या होते हैं, ये कैसे काम करते हैं, और आप खुद को इनसे कैसे बचा सकते हैं।

Malware क्या है? (What is Malware?)

Malware शब्द दो शब्दों से बना है — Malicious + Software यानी ऐसा सॉफ़्टवेयर जो किसी सिस्टम को नुकसान पहुँचाने के लिए बनाया गया हो।

इसका मुख्य उद्देश्य डेटा चोरी करना, सिस्टम को क्रैश करना, या यूज़र पर निगरानी रखना होता है।

Malware के प्रमुख प्रकार:

Virus – खुद को दूसरे फाइलों में कॉपी करके सिस्टम को संक्रमित करता है।

Worm – बिना यूज़र की अनुमति के नेटवर्क में फैल जाता है।

Trojan Horse – दिखने में सामान्य सॉफ़्टवेयर जैसा लगता है, लेकिन बैकग्राउंड में हैकर्स को एक्सेस देता है।

Spyware – यूज़र की एक्टिविटी पर नजर रखता है, जैसे पासवर्ड या बैंकिंग डिटेल।

Adware – जबरदस्ती विज्ञापन दिखाता है और क्लिक ट्रैक करता है।

Keylogger – कीबोर्ड पर टाइप की गई हर कुंजी को रिकॉर्ड करता है।

इन सभी का लक्ष्य एक ही होता है — आपके सिस्टम और डेटा पर कंट्रोल पाना।

Ransomware क्या है? (What is Ransomware?)

Ransomware एक विशेष प्रकार का Malware है जो आपके सिस्टम की files को encrypt कर देता है — यानी उन्हें लॉक कर देता है ताकि आप उन्हें खोल न सकें।

इसके बाद स्क्रीन पर एक मैसेज आता है कि अगर आप अपनी फाइलें वापस चाहते हैं तो एक निश्चित राशि (ransom) बिटकॉइन या किसी क्रिप्टोकरेंसी में चुकाएँ।

Ransomware का उद्देश्य:

यूज़र को डराना और पैसे वसूलना

कंपनी के काम को रोक देनाडेटा को चोरी करके ब्लैकमेल करना

Ransomware कैसे काम करता है? (How Ransomware Works)

Ransomware आमतौर पर किसी email attachment, infected website, या pirated software के ज़रिए सिस्टम में प्रवेश करता है।

इसके बाद यह निम्न चरणों में काम करता है:

-

Infection Phase: संक्रमित फ़ाइल खोलने पर Malware एक्टिव हो जाता है।

-

Encryption Phase: सिस्टम की सभी फाइलें (जैसे Word, Excel, PDF, Images आदि) को एन्क्रिप्ट कर देता है।

-

Notification Phase: स्क्रीन पर ransom note दिखाई देता है — “Your files have been encrypted.”

-

Payment Phase: हैकर्स आपसे बिटकॉइन में पैसे मांगते हैं।

-

Decryption (अगर हुआ तो): पैसे देने के बाद कभी-कभी डिक्रिप्शन की दी जाती है — लेकिन कई बार पैसे लेकर भी कुछ नहीं होता।

Ransomware के प्रकार (Types of Ransomware)

Crypto Ransomware: यह आपकी फाइलों को एन्क्रिप्ट कर देता है (उदाहरण – WannaCry, CryptoLocker)।

Locker Ransomware: यह पूरे सिस्टम को लॉक कर देता है, ताकि यूज़र कुछ भी न कर सके।Scareware: नकली अलर्ट दिखाकर डराता है कि आपका सिस्टम संक्रमित है, और पैसे मांगता है।

Doxware: डेटा को चोरी करके पब्लिक में लीक करने की धमकी देता है।

दुनिया की सबसे खतरनाक Ransomware हमले

WannaCry (2017):

इसने 150 देशों में 2 लाख से ज़्यादा कंप्यूटर को प्रभावित किया।

इसका निशाना अस्पताल, बैंक और सरकारी एजेंसियाँ थीं।

Petya / NotPetya (2017):

Ryuk (2018):

इसने विशेष रूप से बड़ी कंपनियों और मीडिया संगठनों को निशाना बनाया।

Maze (2020):

इसने डेटा चोरी कर उसे पब्लिक में लीक करने की धमकी दी — “double extortion” method।

Ransomware कैसे फैलता है? (How It Spreads)

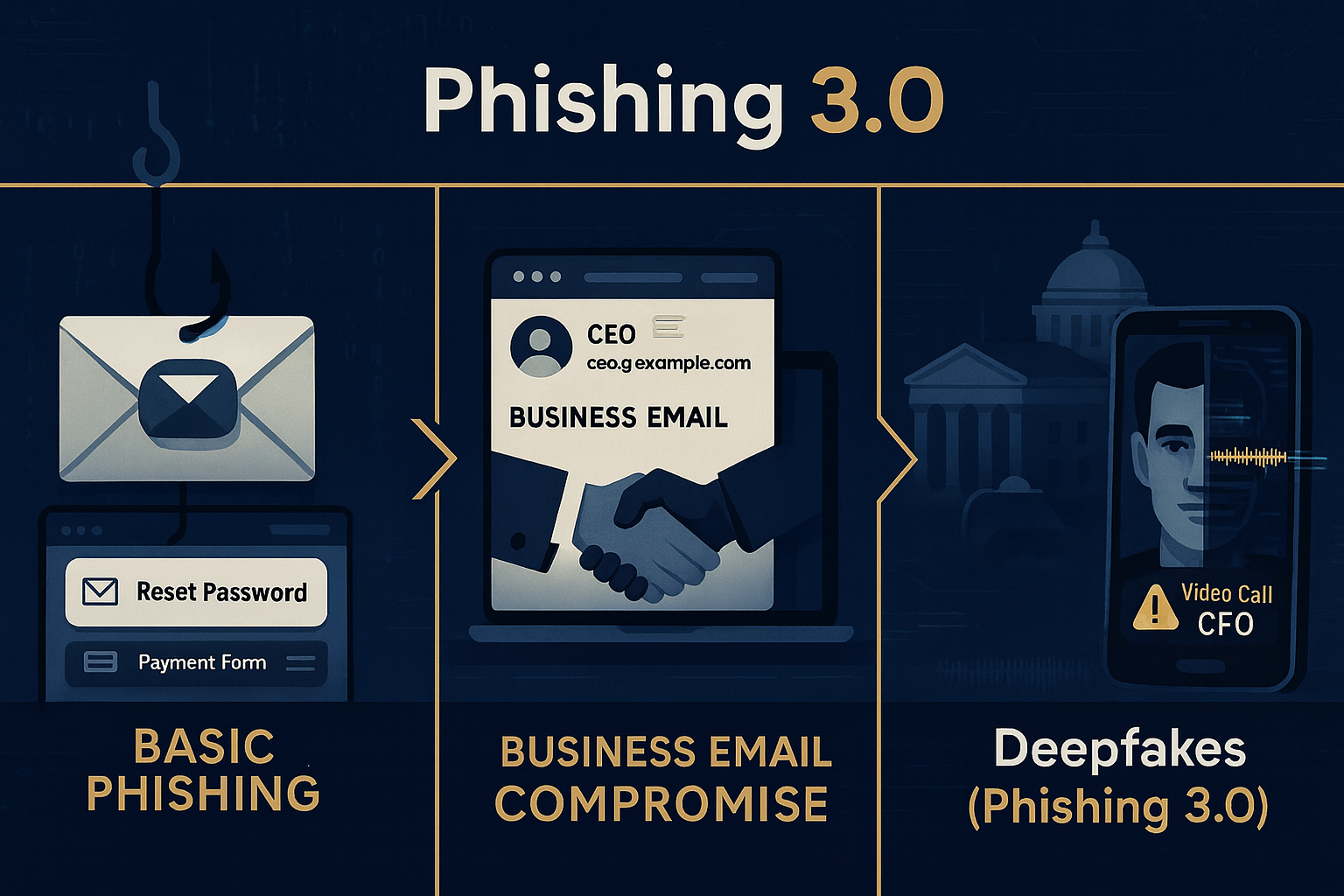

Phishing Emails: नकली ईमेल जो असली लगते हैं।

Pirated Software: मुफ्त सॉफ़्टवेयर में छिपा हुआ वायरस।Fake Updates: नकली Windows या Browser updates।

Removable Drives: संक्रमित USB या External HDD।

Weak Network Security: पुराने antivirus या firewall का उपयोग।

Ransomware के Symptoms (पहचान कैसे करें)

सिस्टम बहुत धीमा चलने लगे

Unknown फाइलें अपने-आप बननाDesktop पर “readme.txt” या “decrypt_instructions” जैसे नोट दिखना

Files का extension बदल जाना (जैसे .locked, .crypt, .xyz आदि)

Antivirus disable हो जाना

अगर आपका सिस्टम संक्रमित हो जाए तो क्या करें?

इंटरनेट तुरंत डिसकनेक्ट करें – ताकि वायरस आगे न फैले।

Backup से restore करें – अगर आपके पास offline backup है तो फाइलें वापस मिल सकती हैं।पैसे न दें! – कई बार पैसे देने के बाद भी फाइलें नहीं मिलतीं।

Professional help लें – cybersecurity expert या IT support से संपर्क करें।

Ransomware Decryption Tools – Europol, Kaspersky, NoMoreRansom जैसी साइट्स पर कई decryptor tools उपलब्ध हैं।

Ransomware और Malware से बचाव (Protection Tips)

Personal Users के लिए:

Antivirus / Antimalware Software हमेशा अपडेट रखें।

Unknown email attachments न खोलें।Pirated software या cracks का उपयोग न करें।

Regular Backup रखें (offline या cloud)।

Windows Update और firewall enable रखें।

Business / Company Users के लिए:

Employee awareness training कराएँ।

Endpoint Protection & SIEM tools का उपयोग करें।Network segmentation ताकि infection फैल न सके।

Multi-factor authentication (MFA) लागू करें।

Incident Response Plan तैयार रखें।

आधुनिक तकनीकें जो Malware को पहचानती हैं

AI-Based Threat Detection – Artificial Intelligence अब behavior के आधार पर वायरस पहचानती है।

Sandbox Testing – संदिग्ध फाइल को isolated environment में टेस्ट किया जाता है।Cloud Security Platforms – जैसे Microsoft Defender, Sophos, CrowdStrike आदि।

Zero-Trust Architecture – हर यूज़र और डिवाइस की constant verification होती है।

Ransomware के खिलाफ सरकारी कदम

कई देश अब ransomware के खिलाफ कानून और Cyber Task Forces बना चुके हैं:

-

India: CERT-In और Cyber Crime Cells सक्रिय हैं।

-

USA: FBI और NSA ने “Stop Ransomware” campaign शुरू किया है।

-

EU / Europol: “No More Ransom Project” चल रहा है जो free decryptor tools प्रदान करता है।

2025 में बढ़ते खतरे

2025 तक ransomware और malware का खतरा और बढ़ गया है क्योंकि:

AI और automation से hackers के पास नए tools हैं

Cloud-based attacks और data leaks बढ़ रहे हैंIoT devices भी अब vulnerable हैं

Deepfake और phishing को combine करके sophisticated हमले किए जा रहे हैं

निष्कर्ष (Conclusion)

Ransomware और Malware सिर्फ तकनीकी खतरे नहीं हैं, बल्कि ये हमारे डेटा, गोपनीयता और डिजिटल जीवन के लिए सीधा खतरा हैं।

इनसे बचने का सबसे अच्छा तरीका है — सावधानी, अपडेटेड सुरक्षा सिस्टम, और जागरूकता।

याद रखें:

“Cybersecurity is not a product, it’s a process.”

अपने सिस्टम को सुरक्षित रखें, backup बनाते रहें, और किसी भी suspicious activity को हल्के में न लें।

अंत में (Closing Line)

अगर आपको यह आर्टिकल जानकारीपूर्ण लगा हो, तो comment में ज़रूर बताएं कि आप किन cyber threats के बारे में और जानना चाहते हैं।

इस पोस्ट को शेयर करें ताकि और लोग भी अपनी डि

Bahut achaa bataya hai bhaiya aapne

जवाब देंहटाएं