फ़िशिंग एक तरह का ऑनलाइन धोखा (fraud) है। इसमें हैकर नकली ईमेल, SMS, या फेक वेबसाइट बनाकर यूज़र से पासवर्ड, बैंकिंग डिटेल्स, OTP या निजी जानकारी चुरा लेते हैं।

📌 फ़िशिंग के उदाहरण (2025)

-

फेक बैंक ईमेल: “आपका अकाउंट ब्लॉक हो जाएगा, तुरंत वेरिफाई करें” → नकली बैंक पेज।

-

WhatsApp OTP स्कैम: हैकर आपका WhatsApp अकाउंट हाइजैक करने के लिए OTP मांगते हैं।

-

कूरियर डिलीवरी मैसेज: “आपका पैकेज रुका है, छोटा सा चार्ज पे करें” → फेक लिंक।

-

सोशल मीडिया लॉगिन: नकली Facebook/Instagram लॉगिन पेज से पासवर्ड चोरी।

🛡️ फ़िशिंग से बचाव के तरीके (2025)

✅ हमेशा वेबसाइट का URL (https://) चेक करें।

✅ अनजान लिंक पर कभी क्लिक न करें।

✅ ईमेल/मैसेज भेजने वाले को ध्यान से देखें।

✅ 2FA (Two-Factor Authentication) ज़रूर ऑन करें।

✅ एंटीवायरस और Anti-Phishing टूल्स का इस्तेमाल करें।

✅ कभी भी अपना OTP या पासवर्ड किसी को न दें।

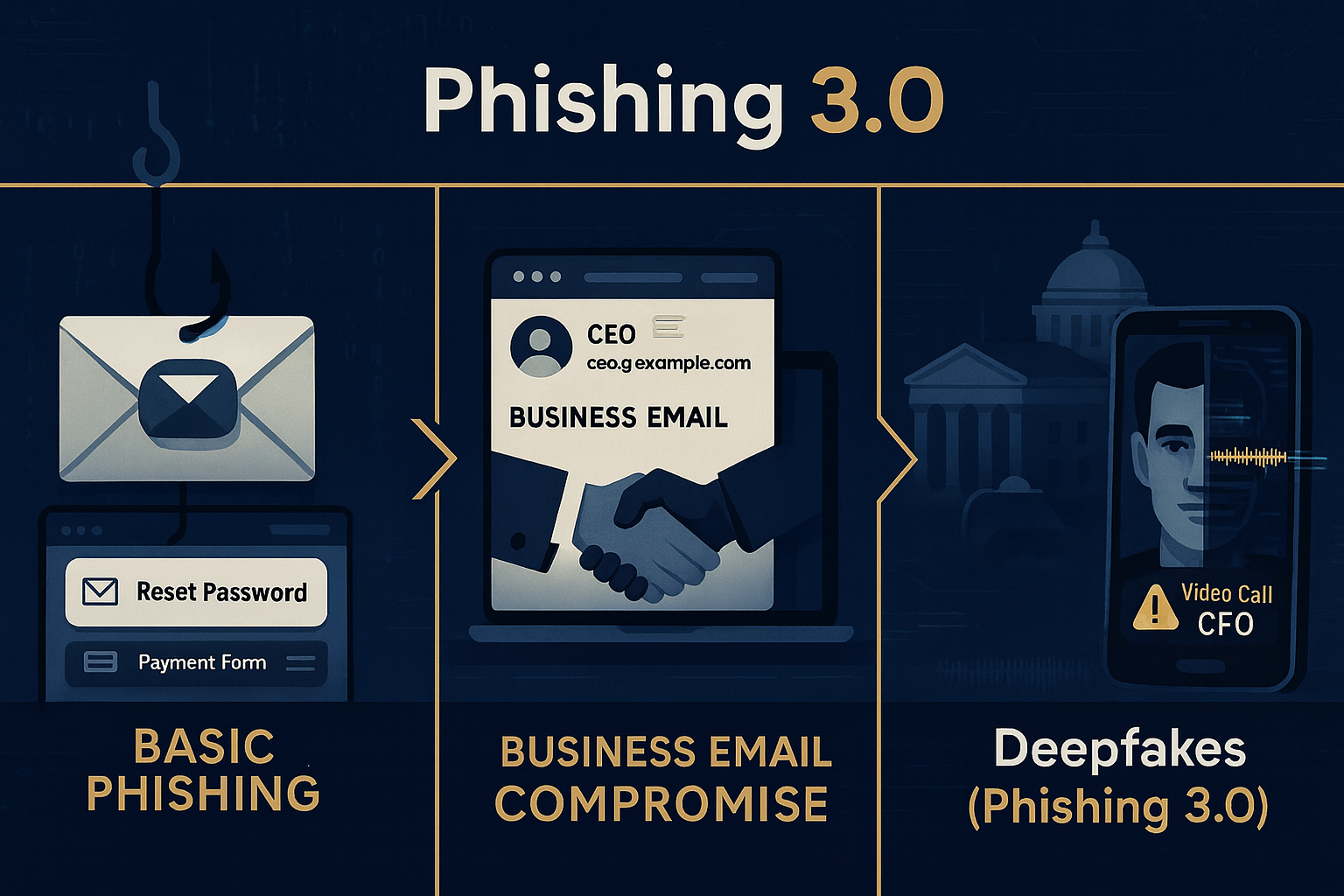

🔮 2025 में नए फ़िशिंग ट्रेंड्स

-

AI-generated ईमेल: बिल्कुल असली जैसे लिखे जाते हैं।

-

वॉयस फ़िशिंग (Vishing): फेक कॉल्स “बैंक/UPI सपोर्ट” बनकर।

-

QR Code फ़िशिंग: नकली QR स्कैन से डाटा चोरी।

🎯 निष्कर्ष

फ़िशिंग इंटरनेट पर सबसे खतरनाक साइबर अपराधों में से एक है। अगर आप सावधान और जागरूक रहेंगे तो 90% फ़िशिंग स्कैम से बच सकते हैं।

👉 याद रखिए: “सोचें, फिर क्लिक करें!”

very Helpful.

जवाब देंहटाएं